Android es el sistema operativo más popular del mundo. De acuerdo con BGR, este sistema operativo está presente en más del 70% de los dispositivos del mundo. Esta es una de las razones por las cuales es el blanco predilecto para ataques que ponen en jaque la seguridad de los datos de los usuarios. En esta oportunidad, de acuerdo con la empresa de seguridad Check Point, fue descubierto un nuevo fallo de seguridad, llamado QuadRooter, que está presente en más de 900 millones de equipos Android.

¿Qué es QuadRooter?

Según el comunicado de la compañía, QuadRooter afecta a equipos con chips de Qualcomm, es decir, los smartphones y tabletas con SoC Snapdragon. Para tener una idea de este problema, el mismo comunicado agrega que Qualcomm cuenta con una participación del 65% dentro de los fabricantes de chips.

QuadRooter es un conjunto de cuatro vulnerabilidades en los drivers de los equipos Android con chips de Qualcomm. Estas permiten un acceso root del atacante al equipo, ya que los drivers controlan la comunicación entre los componentes del procesador.

Debido a que estos drivers son preinstalados en los equipos en el momento de la fabricación, estas vulnerabilidades solo pueden ser arregladas mediante la instalación de parches provenientes del distribuidor o el operador móvil. Estos parches son enviados a los distribuidores u operadores desde la misma Qualcomm.

Dentro de la lista de equipos que podrían estar afectados se encontrarían varios enfocados en la seguridad como el BlackBerry Priv, así como BlackPhone 1 y BlackPhone 2. Incluso GSMArena afirma que podría estar comprometido el BlackBerry DTEK50, recién lanzado y que está basado en la seguridad. Otros equipos comprometidos serían los Nexus 5X, Nexus 6, Nexus 6P, HTC One M9, HTC 10, LG G4, LG G5 y LG V10, Moto X (no se especifica cuál modelo), OnePlus One, One Plus 2 y OnePlus 3, Samsung Galaxy S7 y Galaxy S7 edge así como el Sony Xperia Z Ultra.

La única solución a las vulnerabilidades de QuadRooter es recibir la actualización de seguridad en tu equipo

Según ZDnet, un portavoz de Qualcomm se refirió al tema y dijo que la compañía fabricante de procesadores Snapdragon ya arregló todas los fallos y envió parches de seguridad a clientes, socios y a la comunidad desarrolladora de código abierto entre abril y julio. Estos parches llegaron a los Nexus, mientras que los demás fabricantes ya han hecho lo mismo con sus equipos. Todavía falta una, que llegará con la actualización de seguridad de septiembre.

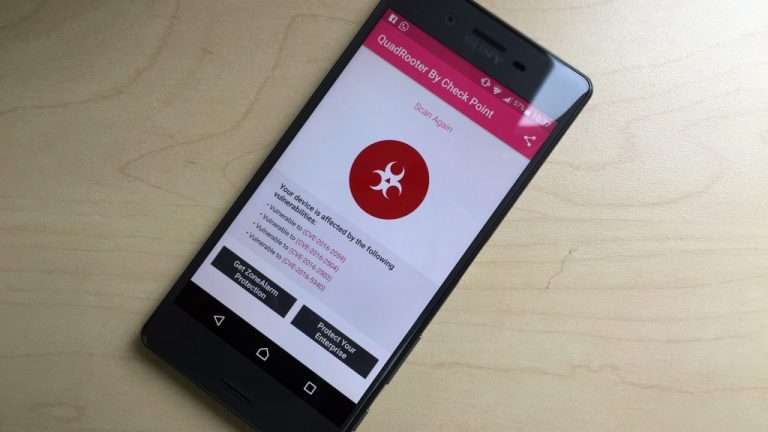

La compañía de seguridad Check Point lanzó un analizador de QuadRooter con el cual podrás saber si tu equipo está comprometido. Se puede descargar gratis a través de Google Play Store.

Imagen: ENTER.CO.

¿y cómo hago si mi fabricante no envía las actualizaciones?

Hago la misma pregunta, ya que mi Nexus 5 presentó vulnerabilidad. ¿Me tocará esperar hasta septiembre?

No creo que toque esperar tanto, Google aveces libera actualizaciones extra cuando son problemas criticos, sobretodo porque es quien tiene que dar ejemplo de actualizaciones de Android y mas siendo de fallos graves entonces imagino que pronto saldran.

En el caso del Nexus 5 solo esta afectado por 1 vulnerabilidad de las 4 ya que las otras ya fueron parchadas(Solo si usted ya tiene instalados los parches de agosto).

Tambien hay que tener en cuenta que esas vulnerabilidades son explotadas normalmente es por instalar apps fuera de Google Play entonces solo es seguir la norma y no instalar aplicaciones raras(aun siendo desde Google Play)

Muchas gracias por tu respuesta Tuxerito. Excelente aporte.

como que no la cojo. “En esta oportunidad, de acuerdo con la empresa de seguridad Check Point, un nuevo software malintencionado, llamado QuadRooter, está presente en más de 900 millones de equipos Android”. lo que dice en esa frase es que hay un malware que semetió en 900 millones de aparatos.

(editado) lo que dice en el resto del artículo no tiene qué ver con malware, sino que son fallas en los drivers entregados por qualcomm y que se puedena provechar para fines maliciosos (y que de las 4 fallas conocidas ya fueron parchadas 3). al fin?

Ya! corregido. Gracias 🙂

vale